1.1 Descripción general

GuestMaker permite a los grupos hoteleros recopilar datos de alta calidad sobre los huéspedes a través de portales cautivos WiFi y aprovechar esos datos para automatizar campañas de marketing y aumentar las reservas directas.

1.2 Datos capturados

El sistema captura:

- Direcciones de correo electrónico (con verificación en tiempo real).

- Nombre y apellidos, nacionalidad, idioma.

- Metadatos de la reserva (por ejemplo, canal, tipo de pensión, fechas de entrada y salida) cuando se integra con un PMS.

- Direcciones MAC y metadatos de sesión durante el inicio de sesión WiFi.

1.3 Integraciones CRM y PMS

GuestMaker se integra con CRM (por ejemplo, Cendyn) y PMS (por ejemplo, Avalon, Opera) para enriquecer los perfiles de los huéspedes. Todas las transferencias de datos están cifradas de forma segura y se rigen por contratos de procesamiento de datos que cumplen con el RGPD.

1.4 Responsabilidades en materia de datos

- El grupo hotelero es el responsable del tratamiento de los datos.

- Hotelinking actúa como encargado del tratamiento de datos y procesa los datos de los huéspedes únicamente siguiendo las instrucciones documentadas del hotel.

- Hotelinking garantiza que los correos electrónicos se validan y se limpian para asegurar la eficacia de las campañas y el cumplimiento de las leyes antispam.

1.5 Funciones de marketing por correo electrónico

GuestMaker incluye:

- Constructor de plantillas con sistema de arrastrar y soltar.

- Generador de líneas de asunto e imágenes sugeridas mediante IA.

- Campañas automatizadas tipo drip y flujos de trabajo automáticos.

- Analítica del rendimiento de entrega.

1.6 Compromisos de entrega

Hotelinking se compromete a mantener una capacidad de entrega superior al 99 % y ofrece asistencia para el calentamiento de IP, la gestión de rebotes y la tramitación de reclamaciones.

1.7 Limitaciones y uso justo

- El uso de la plataforma está sujeto a los límites de uso justo descritos en su formulario de pedido.

- Hotelinking se reserva el derecho de suspender temporalmente el acceso si el abuso o el uso excesivo amenazan la integridad de la plataforma.

GuestMakerGuest Engagement Engine

GuestMakerGuest Engagement Engine

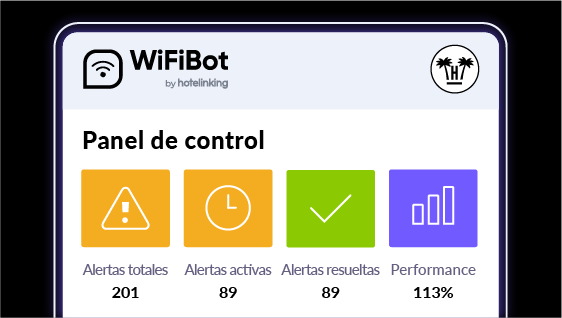

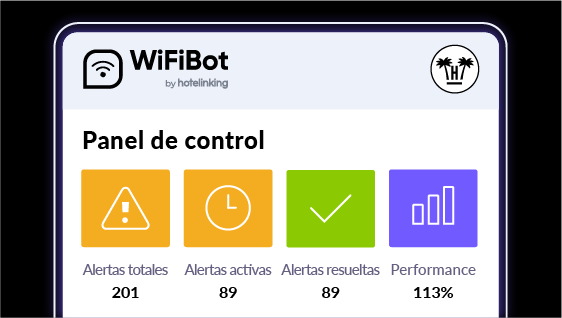

WiFiBotGuardián Proactivo de Redes

WiFiBotGuardián Proactivo de Redes

DeskForceFront Desk Automation System

DeskForceFront Desk Automation System

Construye Bases de Datos de Alta CalidadUna base de datos completa y de primer nivel es crucial para impulsar las reservas directas.

Construye Bases de Datos de Alta CalidadUna base de datos completa y de primer nivel es crucial para impulsar las reservas directas. Soluciones de Check-In Digital a MedidaLos sistemas de Check-In online están liderando la mejora de la experiencia del visitante.

Soluciones de Check-In Digital a MedidaLos sistemas de Check-In online están liderando la mejora de la experiencia del visitante. GuestMakerGuest Engagement Engine

GuestMakerGuest Engagement Engine

WiFiBotGuardián Proactivo de Redes

WiFiBotGuardián Proactivo de Redes

DeskForceFront Desk Automation System

DeskForceFront Desk Automation System

Construye Bases de Datos de Alta CalidadUna base de datos completa y de primer nivel es crucial para impulsar las reservas directas.

Construye Bases de Datos de Alta CalidadUna base de datos completa y de primer nivel es crucial para impulsar las reservas directas. Soluciones de Check-In Digital a MedidaLos sistemas de Check-In online están liderando la mejora de la experiencia del visitante.

Soluciones de Check-In Digital a MedidaLos sistemas de Check-In online están liderando la mejora de la experiencia del visitante.